IT-Sicherheit Fallstudien im Praxisbuch

Um technische Inhalte, Konzepte und Anwendungen in diesem Buch vereinfacht darzustellen und verständlicher zu erklären, helfen drei fiktive Fallstudien

Haarschön

Claudia Fischer, Inhaberin des Coiffeurgeschäfts «Haarschön», und ihre vier Mitarbeitenden betreiben einen Salon in einer Geschäftsliegenschaft in der Berner Altstadt.

Happy Teeth

In der Zahnarztpraxis «Happy Teeth» von Daniela Dentalis, die sich direkt über dem Coiffeursalon von Claudia befindet, arbeiten nebst der Inhaberin zehn weitere Mitarbeitende.

Ingenieurbüro Geiser

Das Ingenieurbüro Geiser verteilt sich über mehrere Standorte. Neben dem Hauptsitz in Bern gibt es eine Filiale in Lausanne und eine in Göschenen. Insgesamt arbeiten 40 Ingenieurinnen und Ingenieure für Stefan Geiser.

Beispiel: Nutzung einer VPN im Ingenieurbüro Geiser

Stellen Sie sich vor, ein Mitarbeitender des Ingenieurbüros Geiser befindet sich auf einem Campingplatz im Ausland. Er will mit seinem Geschäftslaptop über das WLAN des Campingbetreibers

auf seine Geschäftsdaten zugreifen.

Alle Datenpakete fliessen also von seinem Laptop, über die IT-Infrastruktur des Campingplatzes, weiter über die Internetknoten offen durchs Internet. Besucht er unverschlüsselte Webseiten, kann der Inhalt – also alles, was er auf der Webseite eintippt – mitgelesen werden. Selbst bei verschlüsselten Inhalten erhält der Campingplatzbetreiber die Metadaten der Verbindung und kann so herausfinden, was der Mitarbeiter wann aufgerufen hat.

Dem Geschäftsleiter, Stefan Geiser, passt das nicht. Deshalb hat er neuerdings auf sämtlichen Geräten, auf Mobiltelefonen und auf Firmenlaptops, ein VPN installieren lassen. In diesem Fall wird das VPN genutzt, um sowohl den Zugang ins Firmennetzwerk zu ermöglichen als auch gleichzeitig den Netzwerkverkehr gegenüber dem Campingplatzbetreiber zu verschleiern.

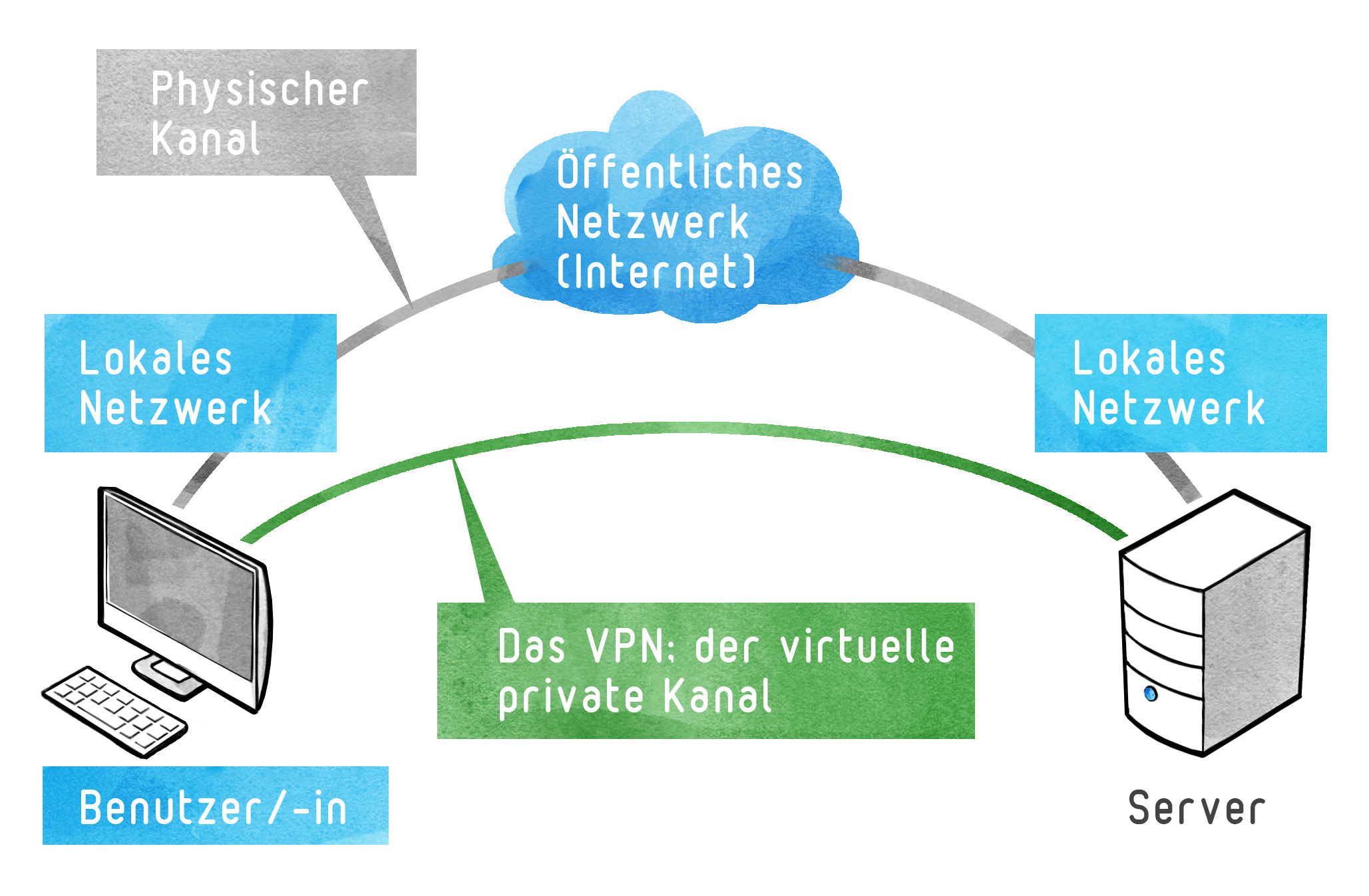

Die VPN-Technologie wurde entwickelt, um mobilen Nutzern und Geschäftsniederlassungen einen

sicheren Zugriff auf Unternehmensnetzwerke und -anwendungen zu ermöglichen. Das VPN wird in Form einer Software installiert, die über die Infrastruktur des VPN-Anbieters das private Netzwerk aufbaut. Aus Sicherheitsgründen kann die Verbindung zum privaten Netzwerk über ein verschlüsseltes Tunnelprotokoll hergestellt werden. Benutzer müssen sich deshalb unter Umständen

verschiedene Authentifizierungsmethoden durchlaufen, um Zugang zum VPN zu erhalten.

Beispiel Fallstudie IT-Sicherheit VPN

Diese Unternehmen stehen stellvertretend für zahlreiche Schweizer KMU, deren Fokus vielfach auf dem operativen Geschäft, dem Lösen täglicher Probleme und der Sicherstellung des wirtschaftlichen Erfolgs liegt. Die IT und das Internet werden zwar aktiv genutzt, Zeit um sich darum – und insbesondere um die IT-Sicherheit – zu kümmern, haben erfahrungsgemäss aber die wenigsten.

Das Handbuch zur IT-Sicherheit für KMU kann beim Beobachter-Verlag und jeder guten Buchhandlung erworben werden.

Nicolas Mayencourt & Marc K. Peter

IT-Sicherheit für KMU

So navigieren Sie Ihr Unternehmen sicher durch Cyber-Turbulenzen

1. Auflage 2021, 176 Seiten

ISBN 978-3-03875-343-8

CHF 48.- (Beobachter-Abonnenten-Preis CHF 38.00)